от Автора: James Rundle May 25, 2023 5:30 am ET | WSJ Pro Руководители служб безопасности говорят, что преимущества искусственного интеллекта очевидны, но что обещания и риски раннего генерирующего ИИ преувеличены. Платформы генеративного искусственного интеллекта, такие как OpenAI ChatGPT, привлекли внимание благодаря своей способности отвечать на вопросы в разговоре, писать эссе и выполнять другие задачи […]

Метка: кибербезопасность

Увольнения снижают показатели Glassdoor: вот как реагируют компании.

Несколько технологических компаний столкнулись с новой проблемой после сокращения рабочих мест: их рейтинг на Glassdoor резко упал. Но есть способ, которым им удается это исправить. Я показываю, что делают компании — и почему. I got a message from a software engineer working at a company which laid off 30% of staff in December 2022. It’s […]

Intel представила vPro для серии ядер 13-го поколения: Повышенная безопасность для Raptor Lake.

В мире, который стал свидетелем различных нарушений безопасности в нескольких ведущих компаниях и предположительно защищенных компаниях с помощью хакеров и эксплуататоров, ответственность за обеспечение безопасности пользователей и бизнеса лежит не только на разработчиках программного обеспечения, но и на аппаратном уровне. Напротив, производители оборудования предлагают разные уровни платформ для пользователей, рабочих станций, серверов и многого другого; […]

Центр безопасности Okta открывает окно для получения информации о клиентах, включая угрозы и трения.

Cybersecurity Insider Newsletter. Strengthen your organization’s IT security defenses by keeping abreast of the latest cybersecurity news, solutions, and best practices. Delivered Tuesdays and Thursdays/Информационный бюллетень инсайдеров по кибербезопасности. Укрепляйте систему ИТ-безопасности вашей организации, будучи в курсе последних новостей, решений и передовой практики в области кибербезопасности. Доставляется по вторникам и четвергам: https://www.techrepublic.com/sign-up/ Центр безопасности лидера […]

Кибербезопасность сталкивается с проблемой, связанной с развитием искусственного интеллекта. В то время как защитники выигрывают все больше сражений, доступность инструментов искусственного интеллекта угрожает этому прогрессу.

САН—ФРАНЦИСКО — Ранее в этом году директору по продажам в Индии компании Zscaler, занимающейся технической безопасностью, позвонили, похоже, от исполнительного директора компании. Когда на экране его мобильного телефона появилась фотография основателя Джея Чаудри, знакомый голос произнес: “Привет, это Джей. Мне нужно, чтобы ты кое-что сделал для меня”, прежде чем звонок оборвался. В последующем сообщении через […]

Cybersecurity trends: Looking over the horizon / Тенденции в области кибербезопасности: взгляд за горизонт.

McKinsey рассматривает три последние тенденции в области кибербезопасности и их последствия для организаций, сталкивающихся с новыми и зарождающимися киберисками и угрозами. Кибербезопасность всегда была бесконечной гонкой, но темпы изменений ускоряются. Компании продолжают инвестировать в технологии для ведения своего бизнеса. Сейчас они внедряют в свои ИТ-сети все больше систем для поддержки удаленной работы, улучшения клиентского опыта […]

О раздражительности наших общественных деятелей.

Запрет Илона Маска на подпакеты был ненужной драмой. Вы не получили от меня вестей на прошлой неделе, потому что как раз в тот момент, когда я собирался опубликовать, ссылки на Substack были запрещены в Twitter. Вскоре после этого все, что я написал здесь о внутренней перспективе —всего ~ 222 000 слов, или примерно на три […]

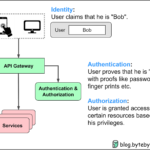

Пароль, сессия, Cookie, токен, JWT, SSO, OAuth — Объяснение аутентификации — Часть 1.

Когда мы используем различные приложения и веб-сайты, постоянно выполняются три основных шага в области безопасности: На приведенной ниже диаграмме показано, где эти методы применяются в типичной архитектуре веб-сайта, и их значение. В этой серии из 2 частей мы рассмотрим различные методы аутентификации, включая пароли, сеансы, файлы cookie, токены, JWTs (веб-токены JSON), SSO (единый вход) и […]

Каковы распространенные алгоритмы балансировки нагрузки?

На приведенной ниже диаграмме показаны 6 распространенных алгоритмов. Статические алгоритмы Циклический переборКлиентские запросы отправляются в разные экземпляры службы в последовательном порядке. Обычно требуется, чтобы службы не имели состояния. Липкий циклический переборЭто усовершенствование алгоритма циклического перебора. Если первый запрос Алисы отправляется в службу A, следующие запросы также отправляются в службу A. Взвешенный циклический переборАдминистратор может указать […]