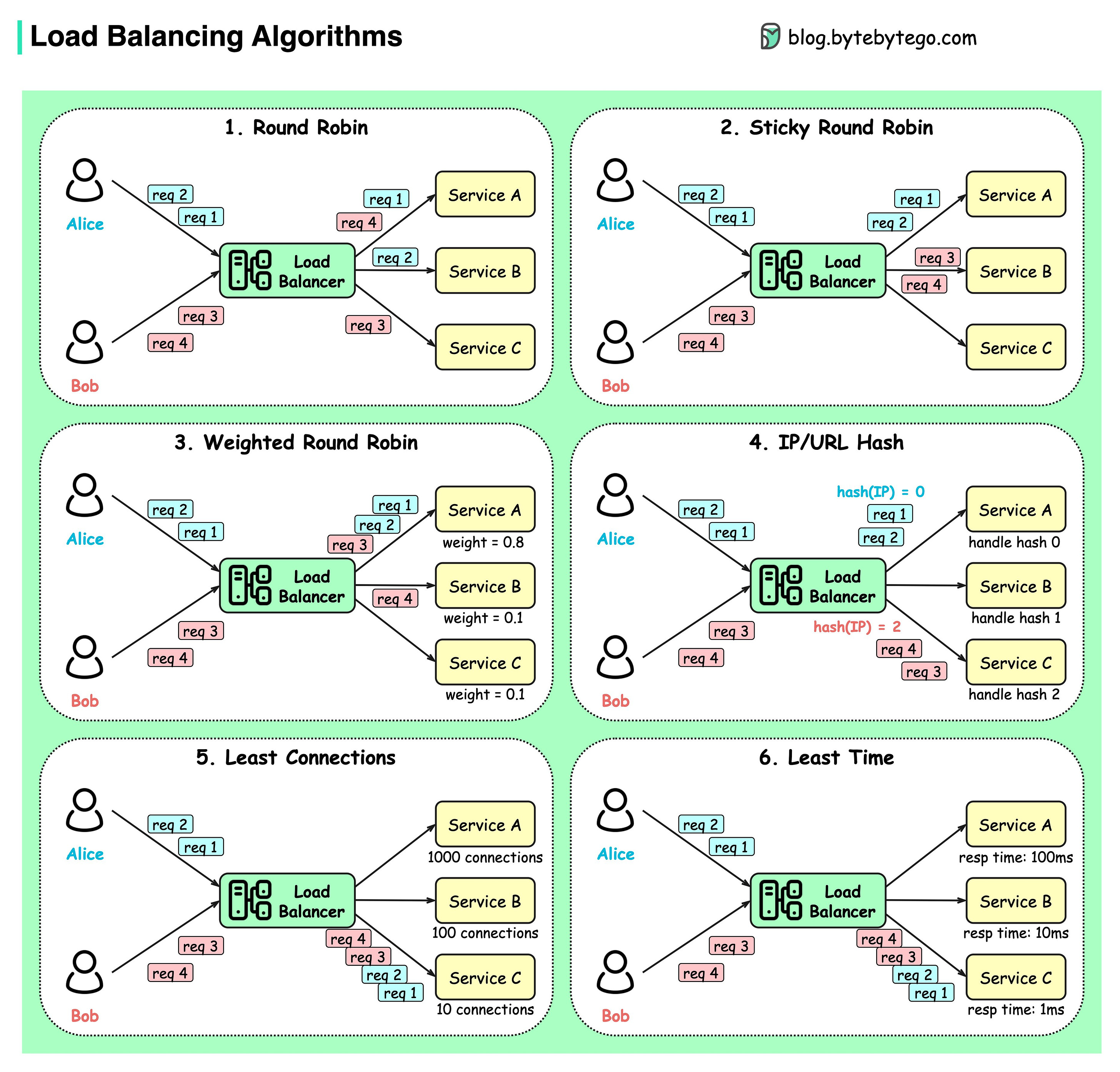

На приведенной ниже диаграмме показаны 6 распространенных алгоритмов.

- Статические алгоритмы

- Циклический перебор

Клиентские запросы отправляются в разные экземпляры службы в последовательном порядке. Обычно требуется, чтобы службы не имели состояния. - Липкий циклический перебор

Это усовершенствование алгоритма циклического перебора. Если первый запрос Алисы отправляется в службу A, следующие запросы также отправляются в службу A. - Взвешенный циклический перебор

Администратор может указать вес для каждой службы. Те, у кого больший вес, обрабатывают больше запросов, чем другие. - Хэширование

Этот алгоритм применяет хэш-функцию к IP-адресу или URL-адресу входящих запросов. Запросы направляются в соответствующие экземпляры на основе результата хэш-функции.

- Циклический перебор

- Динамические алгоритмы

- Наименьшее количество подключений

Новый запрос отправляется экземпляру службы с наименьшим количеством одновременных подключений. - Наименьшее время отклика

Новый запрос отправляется экземпляру службы с наибольшим временем отклика.

- Наименьшее количество подключений

👉 К тебе:

- Какой алгоритм наиболее популярен?

- Мы можем использовать другие атрибуты для алгоритмов хэширования. Например, заголовок HTTP, тип запроса, тип клиента и т.д. Какие атрибуты вы использовали?

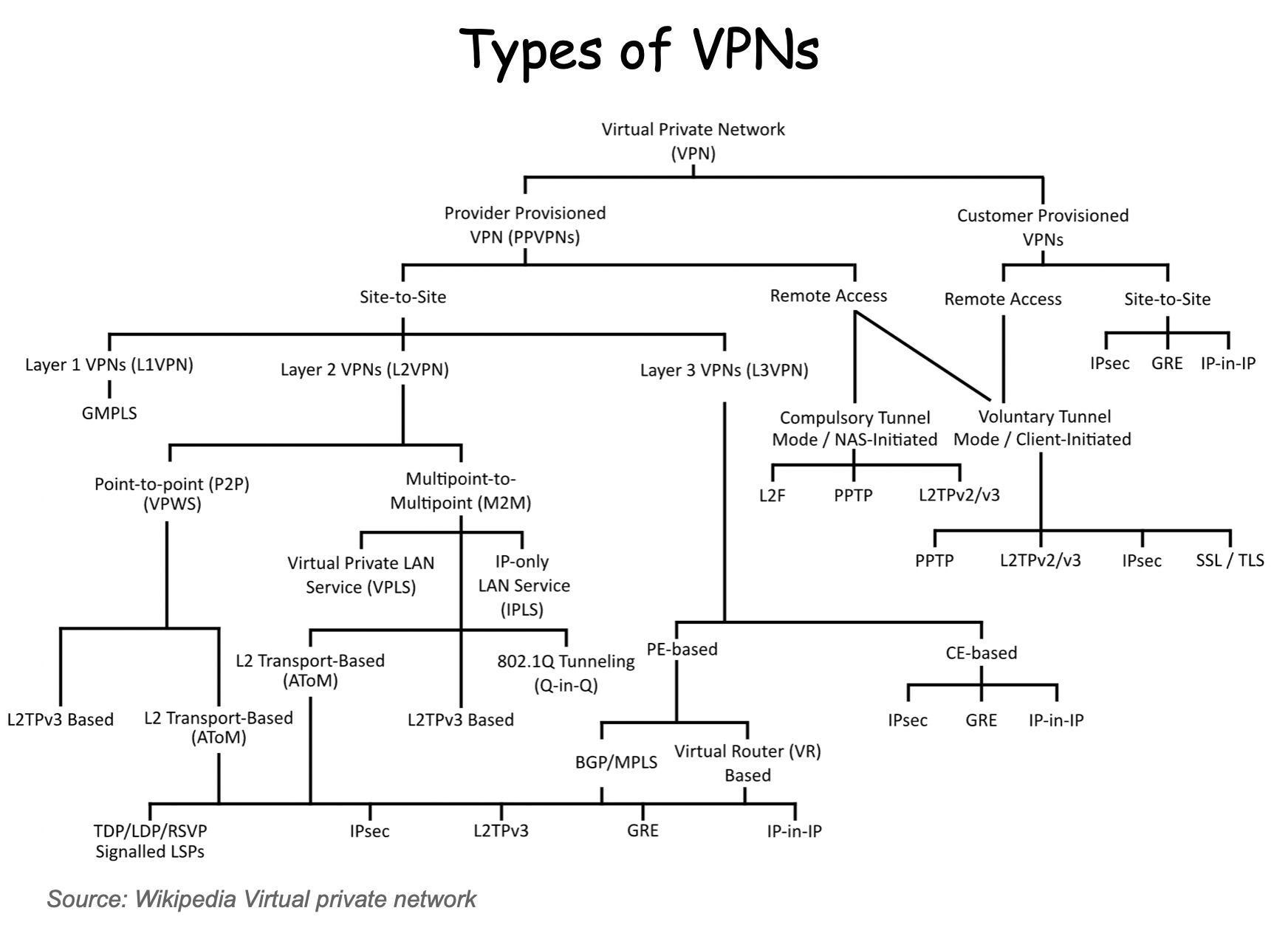

Типы VPN

Думаете, вы знаете, как работают VPN? Подумай еще раз! 😳 Это так сложно.

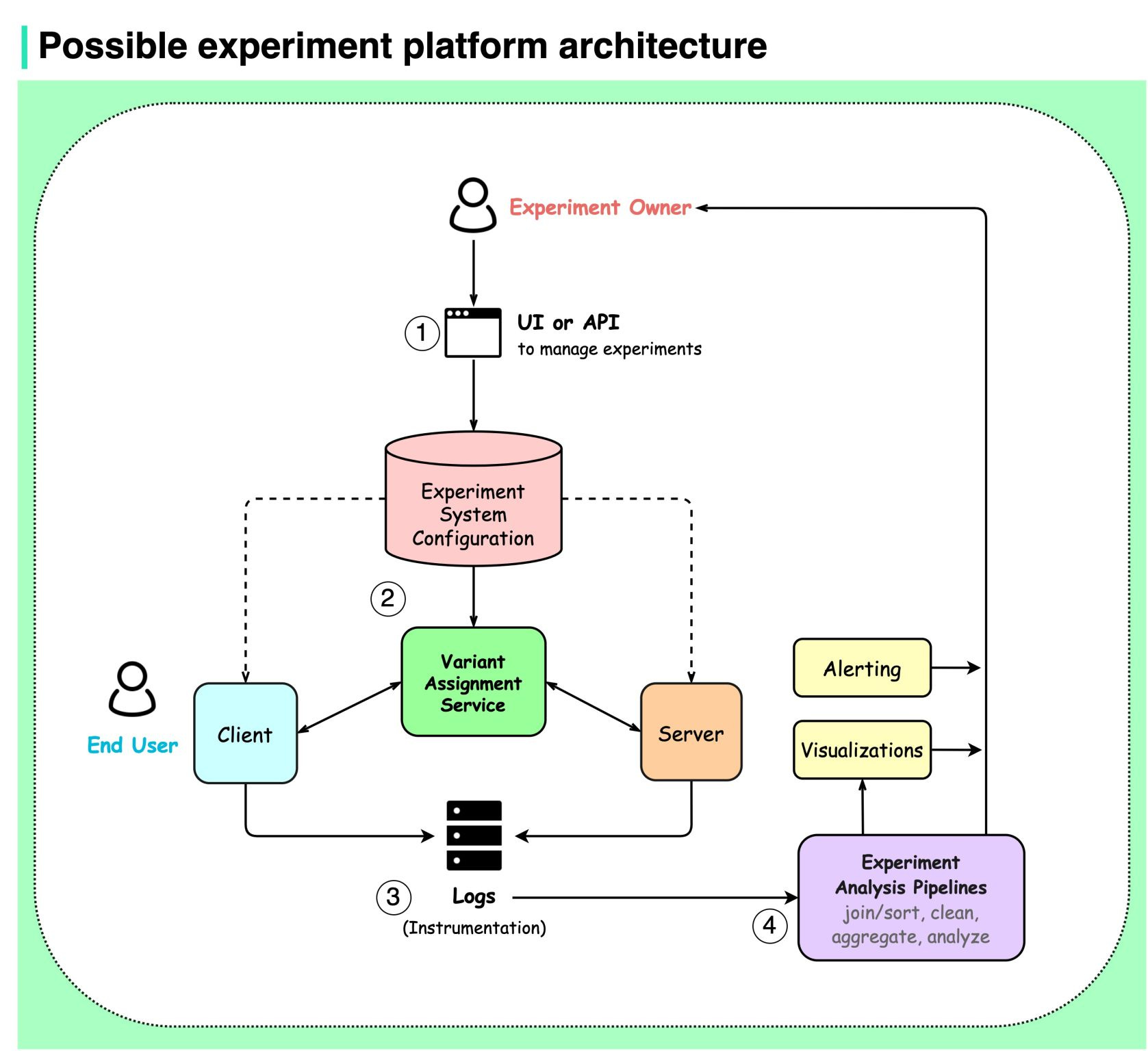

Архитектура потенциальной экспериментальной платформы изображена на диаграмме ниже. Это содержание изображения взято из книги: «Надежные онлайн-контролируемые эксперименты» (перерисовано мной). Платформа содержит 4 высокоуровневых компонента.

- Определение эксперимента, настройка и управление им с помощью пользовательского интерфейса. Они хранятся в конфигурации экспериментальной системы.

- Экспериментальное развертывание как на стороне сервера, так и на стороне клиента (также включает назначение вариантов и параметризацию).

- Экспериментальное оборудование.

- Анализ эксперимента.

Автор книги Ронни Кохави также проводит мастер-класс live Zoom по ускорению инноваций с помощью A/B-тестирования. Класс фокусируется на концепциях, культуре, доверии, ограничениях и «строить против покупки». Вы можете узнать больше об этом здесь: https://lnkd.in/eFHVuAKq