Все, что вам нужно знать об Apple Intelligence Компания Apple Intelligence была главной звездой выставки WWDC 2024, и если вам интересно узнать о собственном подходе Apple к искусственному интеллекту, наш гид ответит на все ваши вопросы: узнайте, какие функции появятся, как они работают и какие устройства будут их поддерживать. Искусственный интеллект означает Apple Intelligence для […]

Метка: IP-адреса

Принуждение. Хакер инсценировал свою смерть и утверждал, что продал данные Marriott.

Согласно судебным документам, с которыми ознакомился Forbes, подрядчики Marriott были взломаны тем же хакером, который взломал системы регистрации смертей в трех разных штатах. от Автора: Thomas Brewster Forbes StaffSenior writer at Forbes covering cybercrime, privacy and surveillance. Ранее в этом году хакер сообщил ФБР, что продал доступ к персональным данным клиентов отеля Marriott на российском […]

Кибербезопасность.

Бесплатная электронная книга: Защитный DNS: Необходимый элемент кибербезопасности, о котором вы и не подозревали Protective DNS — это реализующая политику рекурсивная служба распознавания DNS, созданная в качестве преемника возможностей, предоставляемых в настоящее время E3A DNS Sinkhole. Защищенный DNS развертывается выше по потоку агентских сетей. Служба фильтрует DNS-запросы — по сравнению с целым рядом неклассифицированных аналитических […]

РИСКИ. Китайские хакеры стремятся помешать коммуникациям в США.

Китайские хакеры стремятся помешать коммуникациям в США, компрометируя системы на Гуаме, утверждает Microsoft. Хакерская группа, которую, как заявили исследователи Microsoft в новом отчете, опубликованном в среду, поддерживает китайское правительство, с середины 2021 года собирает разведданные о морских, транспортных и правительственных системах, чтобы использовать их во время кризиса между двумя странами. (CNN) Подробнее: Отчет Microsoft об […]

Удаляйте все, что хотите, из Spotify, это не отменит музыку с искусственным интеллектом – и у Граймса есть идея получше.

Это неловкая дихотомия. Spotify прекрасно знает о преимуществах искусственного интеллекта – у большого зеленого стримингового гиганта в настоящее время есть ИИ–диджей, созданный с помощью создателей ChatGPT в бета-версии, и планирует использовать контрфакты в стиле «что, если», чтобы предложить ваш следующий плейлист — но музыка, созданная ИИ? Нет, нет. Этого он вынести не может. Фактически, в […]

Как оставаться в безопасности при использовании общественного Wi-Fi: 5 советов, которые вам нужно знать перед подключением.

Скоро отправляетесь в путь? Направляетесь ли вы через всю страну или идете по улице, перед этим освежите в памяти свои навыки безопасности при использовании Wi-Fi… источник: https://www.zdnet.com/article/how-to-stay-safe-on-public-wi-fi-5-tips-you-need-to-know-before-you-connect/#ftag=RSSbaffb68 То, как мы работаем, изменилось. Распространение удаленной и гибридной работы означает, что многие офисные специалисты больше не привязаны к офису постоянно. Хотя работа на дому является подходящим вариантом […]

Каковы распространенные алгоритмы балансировки нагрузки?

На приведенной ниже диаграмме показаны 6 распространенных алгоритмов. Статические алгоритмы Циклический переборКлиентские запросы отправляются в разные экземпляры службы в последовательном порядке. Обычно требуется, чтобы службы не имели состояния. Липкий циклический переборЭто усовершенствование алгоритма циклического перебора. Если первый запрос Алисы отправляется в службу A, следующие запросы также отправляются в службу A. Взвешенный циклический переборАдминистратор может указать […]

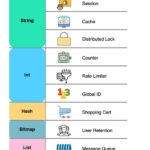

Как можно использовать Redis?

В Redis есть нечто большее, чем просто кэширование.Redis можно использовать в различных сценариях, как показано на схеме. СеансМы можем использовать Redis для обмена данными сеанса пользователя между различными службами. КэшМы можем использовать Redis для кэширования объектов или страниц, особенно для данных hotspot. Распределенная блокировкаМы можем использовать строку Redis для получения блокировок между распределенными службами. СчетчикМы […]

Киберпреступная группа похитила до 30 миллионов долларов у компаний в Африке, Азии и Латинской Америке.

Киберпреступная группа, известная как “OPERA1ER”, за последние четыре года осуществила более 30 атак на банки, финансовые службы и телекоммуникационные компании в Африке, Азии и Латинской Америке, сообщает CyberScoop. Компания по кибербезопасности Group-IB обнаружила, что группа берет под свой контроль счета, переводит деньги на свой собственный счет, а затем снимает наличные в банкоматах. https://www.cyberscoop.com/cybercriminals-hit-african-banks/?mod=djemCybersecruityPro&tpl=cy За последние […]